Adres IP nie wystarcza do określenia, kto wykonał dane działanie — szczególnie w środowiskach z DHCP, VPN czy współdzielonymi urządzeniami. W takich przypadkach identyfikacja użytkownika na podstawie samego ruchu sieciowego jest nieprecyzyjna i często prowadzi do błędnych wniosków.

TrueID pozwala powiązać adresy IP z użytkownikami i urządzeniami na podstawie danych z systemów takich jak DHCP, RADIUS czy Active Directory. Dzięki temu możliwe jest jednoznaczne przypisanie aktywności do konkretnej osoby lub zasobu — niezależnie od zmieniających się adresów czy lokalizacji.

Podczas incydentów bezpieczeństwa kluczowe jest odtworzenie przebiegu działań użytkownika — kiedy się zalogował, z jakiego adresu IP korzystał i jakie operacje wykonywał. Bez spójnego kontekstu tożsamości analiza taka jest czasochłonna i podatna na błędy.

TrueID umożliwia śledzenie sesji i korelowanie zdarzeń z różnych systemów, co pozwala odtworzyć pełną oś czasu aktywności użytkownika. Skraca to czas dochodzenia i ułatwia identyfikację źródła problemu.

Systemy bezpieczeństwa często wykrywają anomalie — podejrzany ruch, nietypowe zachowanie czy próby dostępu — ale bez informacji o użytkowniku trudno ocenić realne ryzyko zdarzenia.

TrueID uzupełnia zdarzenia o dane tożsamości, dostarczając kontekst niezbędny do ich właściwej interpretacji. Dzięki temu zespoły bezpieczeństwa mogą szybciej podejmować decyzje i skuteczniej reagować na incydenty.

Aktywność użytkownika jest rozproszona między różnymi systemami — od logowania, przez korzystanie z aplikacji, aż po ruch sieciowy. Brak spójnego widoku utrudnia analizę zachowania i wykrywanie nieprawidłowości.

TrueID łączy te zdarzenia w jedną całość, umożliwiając analizę pełnego przebiegu sesji użytkownika. Pozwala to lepiej zrozumieć kontekst działań i szybciej wykrywać nietypowe zachowania.

Organizacje muszą wykazać, kto i kiedy uzyskał dostęp do zasobów, jakie działania wykonał oraz czy były one zgodne z politykami bezpieczeństwa. Rozproszone dane i brak powiązania tożsamości utrudniają spełnienie tych wymagań.

TrueID dostarcza spójne mapowanie użytkownik → działanie, umożliwiając tworzenie czytelnych ścieżek audytowych. Wspiera to procesy compliance oraz ułatwia przygotowanie raportów i analiz na potrzeby kontroli.

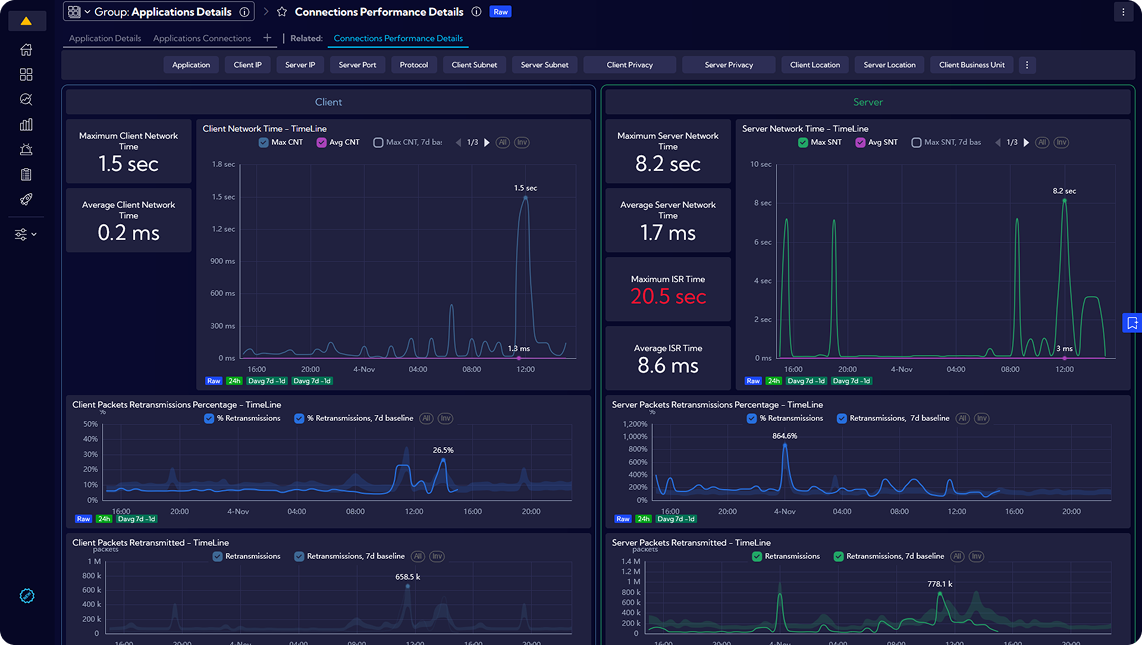

Pełny wgląd w działanie sieci IT umożliwia podejmowanie szybkich decyzji dotyczących alokacji zasobów i ochrony przed nieplanowanymi przestojami.

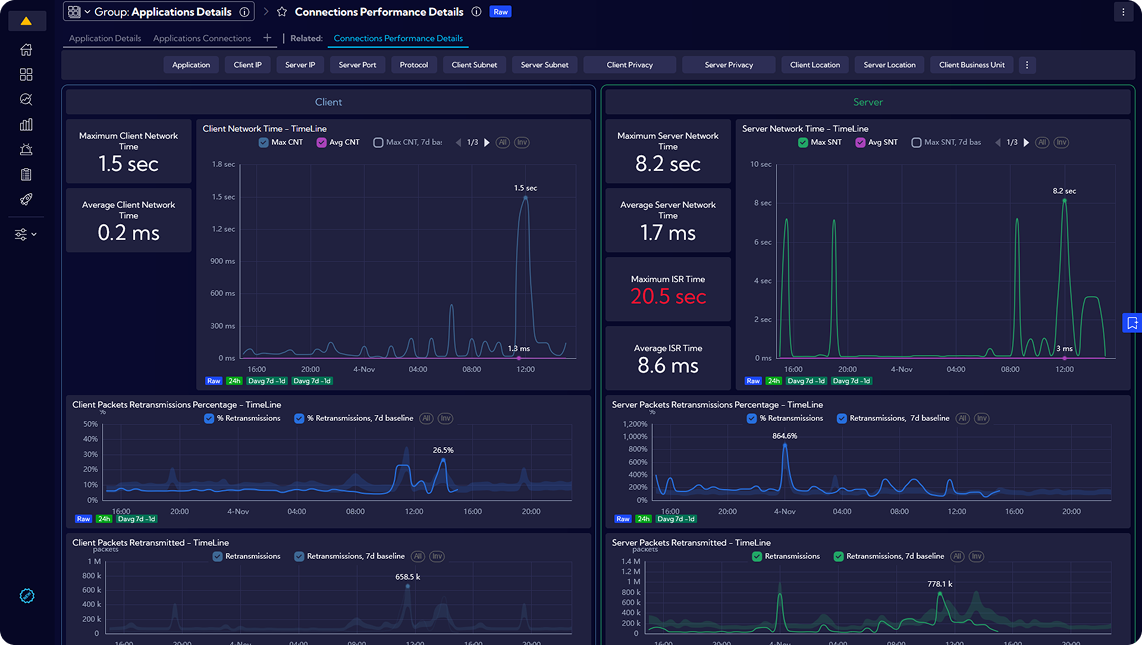

Pomiar krytycznych metryk wydajności w każdej infrastrukturze.

Monitorowanie warstw L4–L7: od analizy TCP po wykrywanie aplikacji L7 i pomiar czasu odpowiedzi aplikacji.

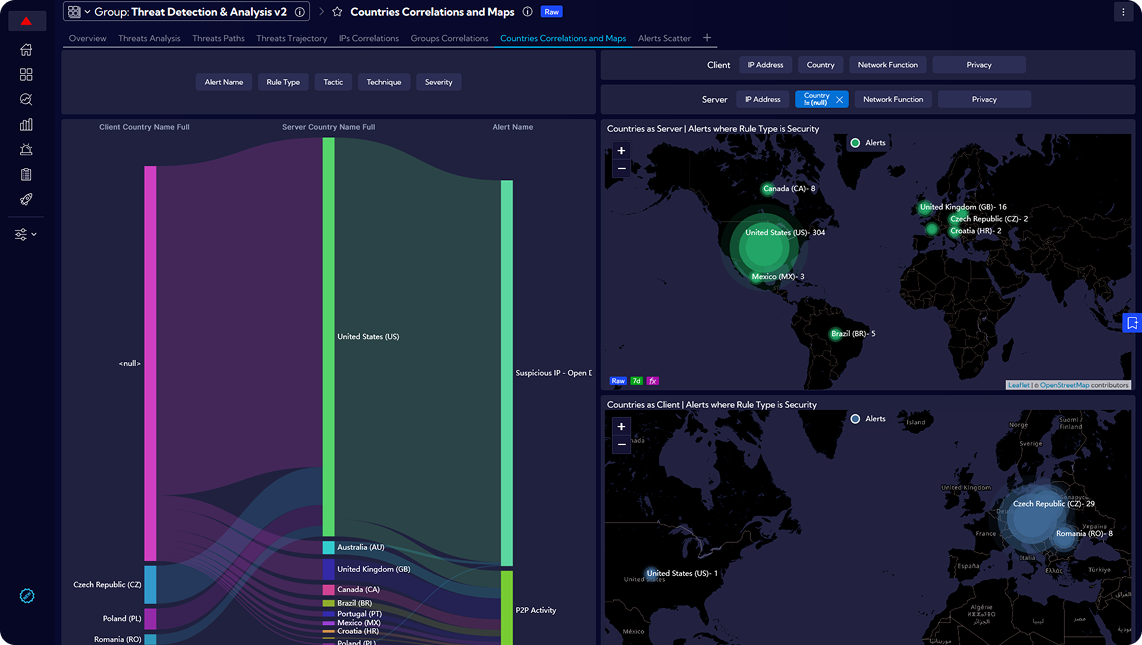

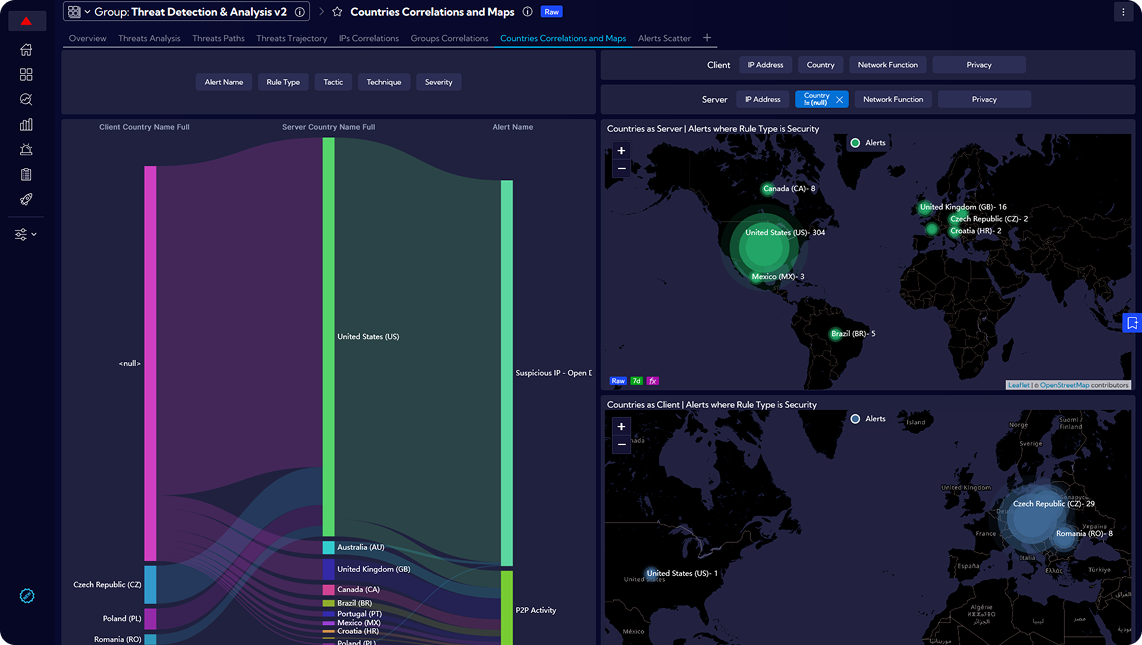

Wykrywanie i analiza anomalii oraz zagrożeń w kontekście całej organizacji

w oparciu o metodologię MITRE ATT&CK.

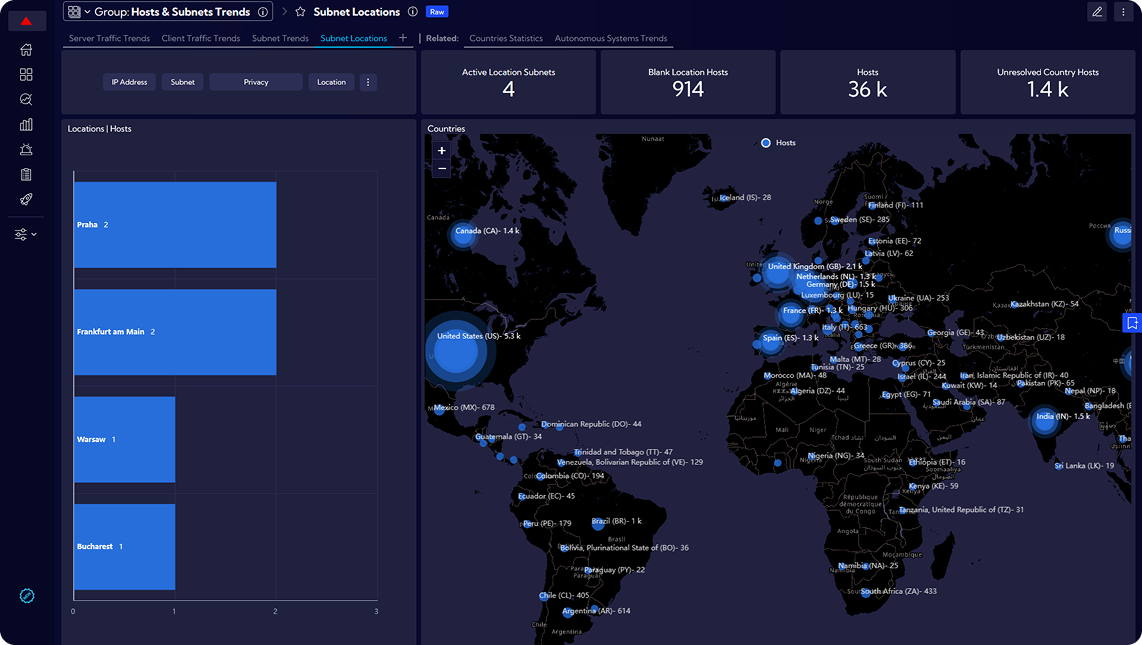

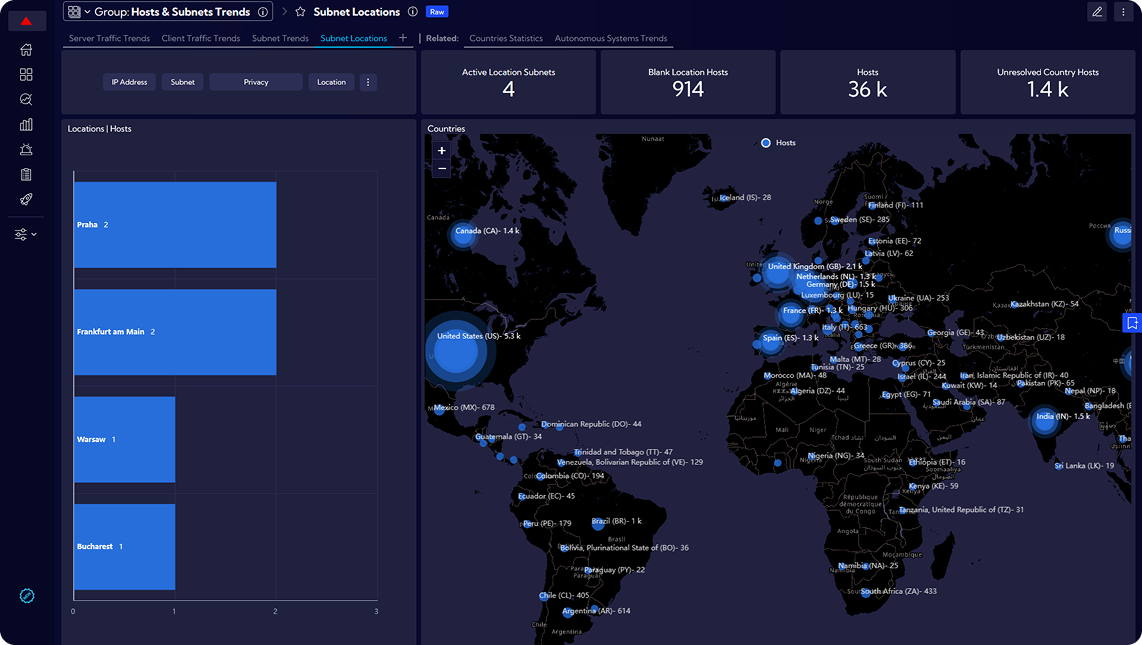

Monitorowanie zasobów i inwentarza w czasie rzeczywistym.

Automatyczne śledzenie urządzeń i ich powiązanych zasobów przy użyciu danych NetFlow i mapowania zależności.